|

وبلاگ رقص دانش وبلاگ خبری، علمی ، آموزشی و ...

| ||

|

|

به گزارش ایتنا از رایورز به نقل از thehindubusinessline، مطالعهای که بهتازگی در نشریه علمی JAMA Network Open منتشر شده، نشان میدهد پیشرفتهای هوش مصنوعی موج جدیدی از تهدیدات در زمینه حریم خصوصی دادههای بهداشت و درمان را به همراه دارد.

این پژوهش که توسط استاد آنیل اسوانی در دانشگاه کالیفرنیا - برکلی واقع در ایالات متحده انجام شده، حاکی از آن است که افراد با استفاده هوش مصنوعی و یادگیری الگوهای روزانه در دادههای تدریجی (مانند دادههای جمعآوری شده توسط ردیابهای فعالیت، ساعتها و گوشیهای هوشمند)، و برقرار کردن یک همبستگی میان آنها و دادههای جمعیتی، میتوانند بیماران را شناسایی کنند. با کاوش در دادههای مربوط به ۱۵ هزار شهروند آمریکایی، این نتیجه حاصل شد که استانداردهای حریم خصوصی مربوط به قوانین HIPAA 1996 (قانون بیمه سلامت و مسئولیت) باید مورد بازبینی قرار بگیرند. استاد اسوانی میگوید: «ما میخواستیم از مطالعه سلامت و تغذیه ملی در ایالات متحده استفاده کنیم تا به پرسشهای حریم خصوصی پاسخ بدهیم؛ زیرا این اطلاعات نمایانگر تنوع جمعیت در ایالات متحده است.» وی ادامه میدهد: «ولی نتایج حاکی از آن است که یک مشکل عمده وجود دارد. اگر تمام اطلاعات هویتی را هم از میان بردارید، این کار آنطور هم که فکر میکنید، از شما محافظت نخواهد کرد. در واقع اگر فرد دیگری اطلاعات درست در اختیار داشته باشد، میتواند تمام آنها را در کنار هم قرار دهد.» وی میگوید: «مثلاً فیسبوک را تجسم کنید که اطلاعات تدریجی شما را از برنامه روی گوشی هوشمندتان جمعآوری میکند، سپس از یک شرکت، اطلاعات راجع به بهداشت و درمان خریداری بعد و این دو داده را با هم جور مینماید.» استاد اسوانی در پایان اظهار میدارد: «من نمیگویم که نباید با این دستگاهها کار کنیم؛ بلکه بهتر است در مورد نحوه استفاده از این اطلاعات بسیار مراقب باشیم. باید از اطلاعات محافظت کنیم.» برچسبها: احتمال به خطر افتادن حریم خصوصی حوزه سلامت فناوری [ پنج شنبه 13 دی 1397 ] [ 19:25 ] [ نصر ]

[ پنج شنبه 17 خرداد 1397 ] [ 18:9 ] [ نصر ]

به نقل از وب سایت helpnetsecurity، واژه فیشینگ یا Phishing که مختصرا از عبارت Password Harvesting Fishing به معنای "بدست آوردن رمز عبور از طریق طعمه" به دست آمده و ساخته شده است، یکی از حملات سایبری شناخته شده مبتنی بر مهندسی اجتماعی است که با فریب دادن کاربران موردنظر اطلاعات محرمانه و خصوصی آنها از جمله رمز عبور، اطلاعات حساب بانکی، اطلاعات شخصی و محتوای به اشتراک گذاشته شده آنها در شبکههای اجتماعی را بدست میآورند. به تازگی گزارش سالانهای از سوی موسسه واندرا منتشر شده است که نشاندهنده حملات فیشینگ وسیع و گستردهای است که در پلتفرم اپلیکیشنهای مختلف از جمله شبکههای اجتماعی، پیامرسانها، دوستیابی، بازی (گیمینگ)، پست الکترونیکی، ورزشی، سلامت و تناسب اندام و مالی رخ میدهد. فهرست زیر به ترتیب نشاندهنده نرم افزار و اپلیکیشنهای موبایلی است که بیشترین میزان حملات فیشینگ در آنها روی میدهد: 1. اپلیکیشنهای پیام رسان با ۱۷.۳ درصد حملات 2. شبکههای اجتماعی با ۱۶.۴ درصد حملات 3. اپلیکیشنهای پست الکترونیکی با ۱۵.۴ درصد حملات 4. اپلیکیشنهای بازی (گیمینگ) با ۱۱.۳ درصد حملات 5. اپلیکیشنهای تولید محتوا با ۱۰.۲ درصد حملات 6. اپلیکیشنهای دوست یابی با ۶.۲ درصد حملات 7. اپلیکیشنهای ورزشی با ۶.۲ درصد حملات 8. اپلیکیشنهای خبر و هواشناسی با ۳ درصد حملات 9. اپلیکیشنهای غذا و خوراکی با ۲.۲ درصد حملات 10. اپلیکیشنهای سلامتی و تناسب اندام با ۲.۱ درصد حملات 11. اپلیکیشنهای سفری با ۲.۱ درصد حملات 12. اپلیکیشنهای موسیقی با ۱.۳ درصد حملات 13. اپلیکیشنهای مالی با ۱ درصد حملات برخلاف سایر حملات سایبری که توسط هکرها و مجرمان سایبری و یا بهرهگیری از آسیبپذیریهای موجود در نرمافزار یا سختافزار دستگاههای الکترونیکی مربوطه، حملات فیشینگ توسط خود کاربر قربانی صورت میپذیرد، چراکه هکرها، کاربران را فریب داده تا با دست خودشان اطلاعات موردنظر هکرها را تقدیم آنها کنند. حملات فیشینگ یکی از متداولترین و آسانترین روشهای سرقت اطلاعات شخصی، مالی و حریم خصوصی کاربران در فضای مجازی است. برچسبها: پیامرسانها در صدرِ بیشترین حملات سایبری فناوری حملات سایبری [ پنج شنبه 3 خرداد 1397 ] [ 18:21 ] [ نصر ]

محققان امنیتی ویروسی به نام «تلگراب» کشف کرده اند که نسخه دسکتاپ پیامرسان تلگرام را هدف گرفته و اطلاعات کاربر را سرقت می کند. محققان متوجه بدافزار جدیدی شده اند که اطلاعات کاربران را از روی نسخه دسکتاپ تلگرام می دزدد. این ویروس «تلگراب» نام گرفته است. درهمین راستا محققان سیسکو تالوس اعلام کرده اند طی ۶ هفته گذشته ظهور این ویروس را رصد کرده اند. این بدافزار طوری طراحی شده تا اطلاعات cache و فایل های کلیدی تلگرام را جمع آوری کند. کد آلوده نخستین بار در ۴ آوریل ۲۰۱۸ رصد و دومین نسخه آن نیز ۱۰آوریل مشاهده شد. هرچند نسخه اول تلگراب فقط فایل های متنی، اطلاعات مرورگر و کوکی ها را ذخیره می کرد، در نسخه دوم قابلیت جدیدی افزوده شده که به بدافزار اجازه می دهد اطلاعات cache دسک تاپ را همراه اطلاعات لاگین(ورود) را نیز جمع آوری کند. به این ترتیب کاربر تلگرام متوجه نمی شود پسورد او فاش شده و بدافزار به راحتی می تواند از آن سوءاستفاده کند. کارشناسان امنیتی سیسکو تالوس معتقدند در نسخه دسکتاپ تلگرام ضعف امنیتی وجود دارد که بدافزار از آن سوءاستفاده می کند. به نظر می رسد کاربری به نام های آنلاین Racoon Hacker و(Енот / Enot) Eyenot این بدافزار را طراحی کرده باشد. برچسبها: بدافزار «تلگراب» خطر جدید برای تلگرام شبکه های اجتماعی فناوری [ پنج شنبه 3 خرداد 1397 ] [ 18:20 ] [ نصر ]

ایتنا - دبیر شورای عالی فضای مجازی: کوچ سازمانها و کانالهای پرظرفیت به پیامرسانهای داخلی در نتیجه ارایه سرویس بیشتر به مردم برنامهای است.

دبیر شورای عالی فضای مجازی کشور از اختصاص مرکز نگهداری داده مجهز و حفاظت شده و زیرساخت های مورد نیاز به پیام رسانهای داخلی برای ارایه خدمات بهتر و سریعتر به مردم خبر داد. به گزارش سرویس اخبار تکنولوژی از ایسنا، سیدابوالحسن فیروزآبادی – دبیر شورای عالی و رئیس مرکز ملی فضای مجازی کشور - پس از بازدید از مرکز نگهداری داده مدرن و مجهز که وزارت ارتباطات و فناوری اطلاعات موظف شده بود تا برای پیامرسانهای داخلی فراهم کند، در نشستی با مدیران پیامرسانهای داخلی در رابطه با نگرانی مدیران پیام رسانهای داخلی درباره سرعت افزایش کاربران جدید به صورت موج ناگهانی و همچنین عدم ارایه خدمات مناسب از سوی اپراتورها به دلیل کاهش تعرفه استفاده از پیامرسانهای داخلی، گفت: تمامی پیام رسانها اگر به صورت موج ناگهانی مردم بخواهند ورود کنند، دچار چالش خواهند شد که ما برنامه خود را در چند مرحله اعلام خواهیم کرد تا به آرامی جمعیت به سمت پیامرسانها هدایت شوند. برچسبها: تعرفه اپیامرسان داخلی پیام رسان خارجی شبکه های اجتماعی فناوری ادامه مطلب [ جمعه 7 ارديبهشت 1397 ] [ 14:6 ] [ نصر ]

اگر بشنوید لوازم خانه هم می توانند هکر و جاسوس باشند، چه فکری می کنید. این موضوعی است که از دید بسیار یاز فعالان عرصه تکنولوژی مورد توجه قرار گرفته است. نتایج یک بررسی در پژوهشکده نگرب نیز نشان می دهد ؛ محصولاتی مانند؛ گجت های مرتبط با نوزادان و اطفال، دوربین های امنیت خانگی، زنگ های هوشمند در، قفل های هوشمند و… می توانند به راحتی مورد نفوذ و حمله کاربران هکری قرار گیرند. درواقع هکرها می توانند هکرها می توانند از همین آسیب پذیری برای پخش ناگهانی موسیقی بر روی ابزار کنترل نوزادان، خاموش کردن ترموستات، روشن و خاموش کردن دوربین های امنیتی و غیره سواستفاده کنند. البته سواستفاده از آسیب پذیری یادشده تنها در صورت دسترسی فیزیکی به دوربین ها و ترموستات ها و غیره ممکن است. بر اساس ، بررسی های صورت گرفته بر روی ۱۶ مدل مختلف از لوازم خانگی هوشمند مشخص شد کلمه عبور ۱۴ وسیله از این دست قابل شناسایی است و برای این کار تنها به صرف ۳۰ دقیقه وقت نیاز است. متاسفانه پس از هک کردن هر یک از این وسایل می توان آنها را به شبکه های بوت نت متصل کرد و از این وسایل برای طراحی حملات هکری بر علیه دیگر ابزار و وسایل بهره گرفت. نظر شما چیست آیا اطمینان به این نوع دستگاه ها خطرناک خواهد بود ؟ شما تا چه حد از این نوع محصولات در خانه خود استفاده می کنید ؟ برچسبها: لوازم خانه هکر و جاسوس اطلاعات امنیت فناوری [ سه شنبه 14 فروردين 1397 ] [ 12:42 ] [ نصر ]

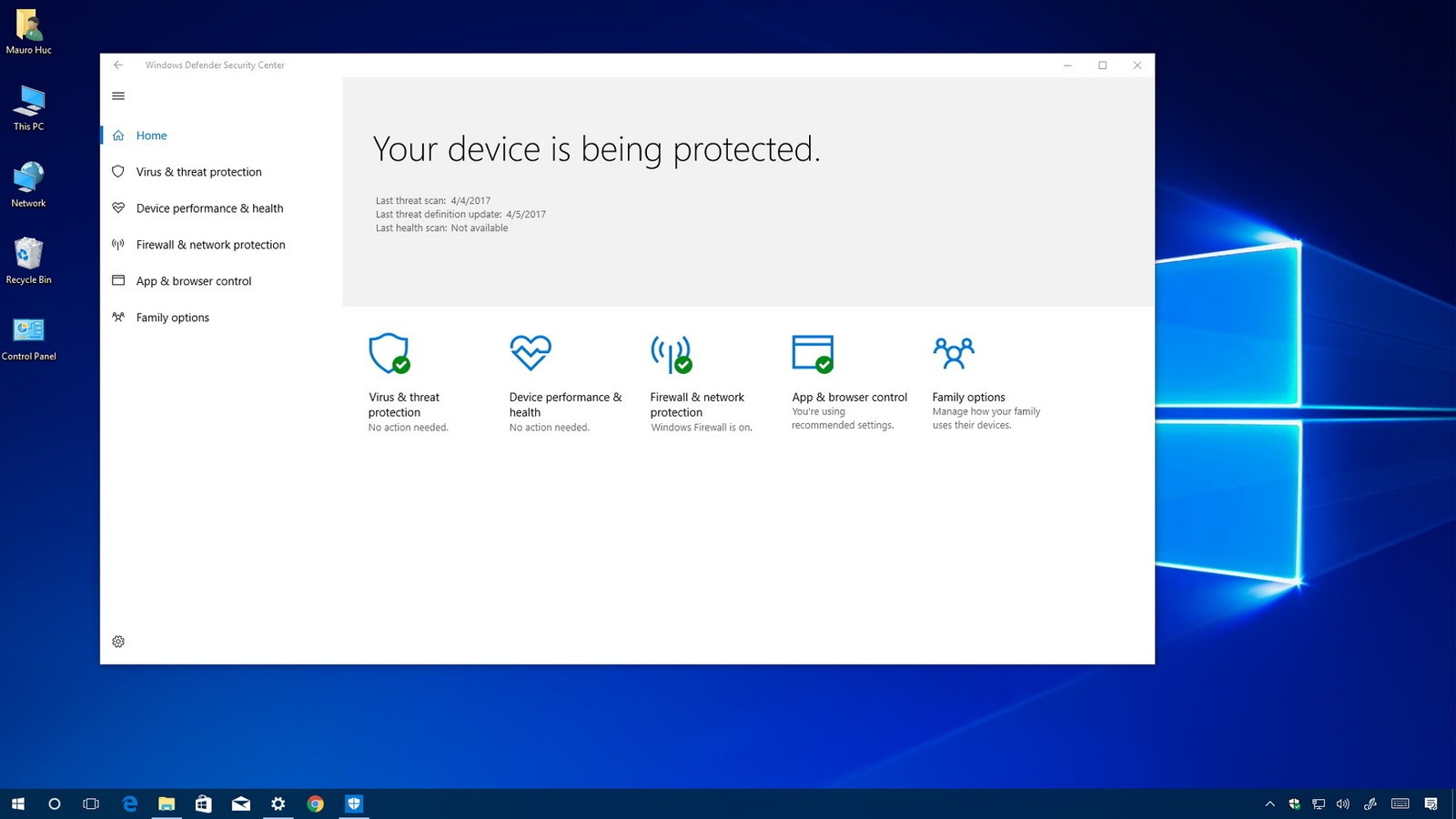

مایکروسافت اعلام کرده است: آنتی ویروس ویندوز ۱۰، مقابل سوءاستفاده ماینرها از سیستم شما محافظت می کند! بر اساس آمار موجود، ماینینگ سودجویانه در چند ماه اخیر به یک مساله بسیار نگران کننده تبدیل شده است. طبق مطالعات انجام شده توسط شرکت مایکروسافت، استخراج ارزهای دیجیتال به تدریج جای سایر حملات بدافزاری از جمله باج افزارها را خواهد گرفت، بخصوص اینکه سال گذشته قیمت بیت کوین شامل یک رشد بی سابقه بود.

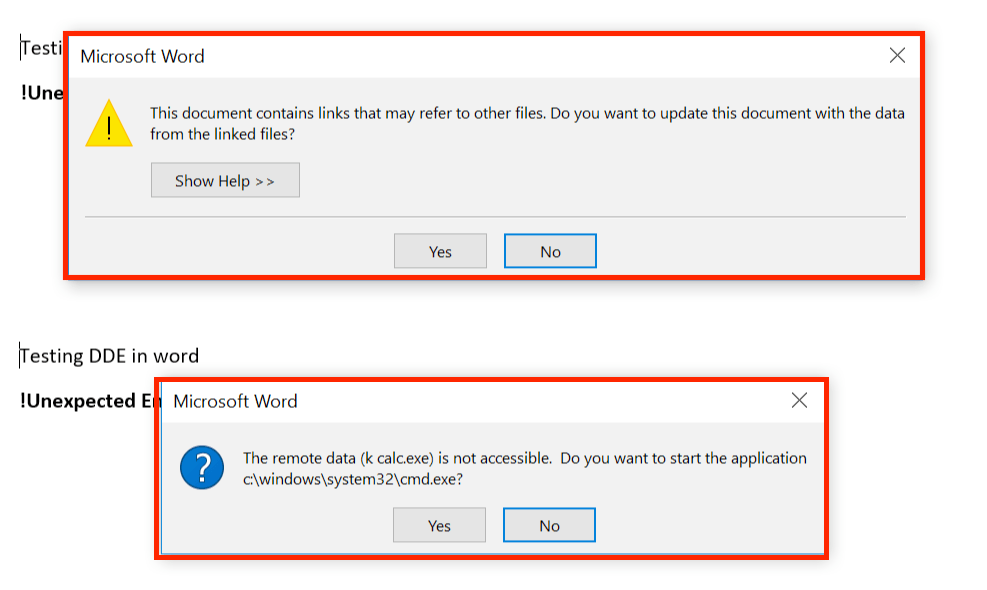

مایکروسافت با کمک قابلیت ATP در ویندوز دیفندر، به اطلاعات تازه ای درباره این حملات (بدافزارهای تروجانی یا اسکریپت استخراج در وب سایتها)، دست پیدا کرده است. قابلیت Advanced Threat Protection یا ATP یک پلتفرم امنیتی پایه در ویندوز ۱۰ است که تمام کاربران مجاز به استفاده از آن هستند. بر اساس اطلاعات به دست آمده، بین سپتامبر ۲۰۱۷ و ژانویه ۲۰۱۸، در هر ماه نزدیک به ۶۴۰۰۰ سیستم مورد سوءاستفاده ماینرها قرار گرفته است. مایکروسافت در ادامه به رشد محبوبیت استخراج سودجویانه اشاره کرده و میگوید که این قضیه رفته رفته به یک ترند تبدیل خواهد شد. مجرمان اینترنتی از طریق این راه زودتر از بقیه راه ها به پول می رسند. مثلا اگر از باج افزارهایی استفاده کنند که در ازای رمزگشایی اطلاعات گرو گرفته شده از افراد پول می گیرند، باید مدت زمان بیشتری منتظر بمانند. اما، آیا مجرمان اینترنتی برای کسب درآمد به کل از این روش استفاده خواهند کرد، یا خیر؟ بعید نیست هکرها به کل همه چیز را رها کرده و به این راه بچسبند! اما به گفته مایکروسافت رشد تعداد تروجانهای ماینر حاکی از آن است که هکرها به دنبال کسب درآمد غیرقانونی هستند. ویندوز دیفندر مثل کوه ایستاده است! آنتیویروس پیشفرض ویندوز در برابر هجوم ماینرهای غیرمجاز امنِ امن است! مایکروسافت در ادامه توضیح داده که این ابزارهای مخرب نوعی کیت بهره بردار به حساب آمده و از یک روش نسبتا پیچیده برای بهره برداری استفاده می کنند. مثلا حملات DDE، که حاوی بدافزار بوده و توسط ویندوز دیفندر شناسایی می شوند: (Trojan:Win32/Coinminer) در این نوع حملات از یک فایل ویروسی آلوده به (Exploit:O97M/DDEDownloader.PA) استفاده می شود که یک اسکریپت پاورشل را اجرا می کند. این اسکریپت نیز به عنوان تروجان تشخیص داده می شود: (Trojan:PowerShell/Maponeir.A) و هدف آن نصب استخراج کننده مونرو روی سیستم کاربر است.

در حال حاضر ویندوز دیفندر ارتقا داده شده تا در برابر این مشکلات مقاوم بشود. بنابر توصیه مایکروسافت بهتر است برای احتیاط بیشتر از (ویندوز ۱۰ اس) استفاده کنیم. هیچ اپلیکیشنی به جز اپلیکیشن های موجود در (مایکروسافتاستور) روی این سیستم عامل نمی توان نصب کرد، از جمله win32. همچنین، در ویندوز ۱۰ اس چاره ای به جز استفاده از مرورگر مایکروسافتاج نخواهید داشت! منبع: برچسبها: مایکروسافت ویندوز ۱۰ نفوذ ویروسهای استخراج امنیت فناوری [ سه شنبه 14 فروردين 1397 ] [ 12:39 ] [ نصر ]

|

|

| (function(i,s,o,g,r,a,m){i['GoogleAnalyticsObject']=r;i[r]=i[r]||function(){ (i[r].q=i[r].q||[]).push(arguments)},i[r].l=1*new Date();a=s.createElement(o), m=s.getElementsByTagName(o)[0];a.async=1;a.src=g;m.parentNode.insertBefore(a,m) })(window,document,'script','//www.google-analytics.com/analytics.js','ga'); ga('create', 'UA-52170159-2', 'auto'); ga('send', 'pageview'); | ||